Recherche de produits

Choisissez la catégorie

Cloud Services Organes de mesure Pneumatique Régulateurs autonomes Régulateurs deux points Servomoteurs él., vannes, papillons, mélangeurs Servomoteurs pneum., vannes Système de GTB

Sélectionnez la sous catégorie

Digital Services Opération Débit d'air, VAV Doigts de gant Humidité Pression, pression différentielle Qualité de l'air, Autres grandeurs Transmetteurs de température Accessoires Installations pneumatiques Régulateurs "centair" Régulation de locaux individuels, VAV Relais vannes magnétiques Régulateurs de chauffage "equitherm" Régulateurs de ventilation climatisation "flexotron" Régulation de locaux individuels chauffés par le sol Régulation de locaux individuels equiflex et VAV Hygrostats Pressostats Thermostats antigel Thermostats Papillons et mélangeurs Petites vannes et servomoteurs Régulateurs de débit volumique compacts Servomoteurs électriques Smart Actuators Valveco - vanne de régulation Vannes à boule 6 voies Vannes de réglage combinaisons avec servomoteurs Appareils auxiliaires Servomoteurs pneumatiques Vannes de réglage combinaisons avec servomoteur Automatisation CVC Automatisation CVC modulo6 Automatisation de locaux Commande et visualisation Communication et réseau Etude de projets (CASE) Intégration de systèmes Niveau management (logiciel)

Sélectionnez le produit

Vision Services

Vanne papillon à fermeture hermétique, PN 16

Vanne mélangeuse avec raccord à visser, PN 10

Vanne mélangeuse avec raccord à brides, PN 6

Vanne de régulation 2 voies pour l’équilibrage hydraulique dynamique, PN 25, Valveco compact

Vanne de régulation 2 voies pour l'équilibrage hydraulique dynamique, PN 16, bride Valveco

Vanne à boule de régulation 3 voies avec filetage intérieur, PN 40

Vanne à boule de régulation 3 voies avec filetage extérieur, PN 40

Vanne à boule de régulation 2 voies avec filetage intérieur, PN 40

Vanne à boule de régulation 2 voies avec filetage extérieur, PN 40

Vanne à boule de commutation 3 voies (T) avec filetage intérieur, PN 40

Vanne à boule de commutation 3 voies (T) avec filetage extérieur, PN 40

Vanne à boule de commutation 3 voies (L) avec filetage intérieur, PN 40

Vanne à boule d’arrêt 2 voies avec filetage intérieur, PN 40

Vanne à boule d’arrêt 2 voies avec filetage extérieur, PN 40

Vanne à boule 6 voies à filetage extérieur, PN 16

Vanne 3 voies avec filetage intérieur, PN 16 (pn.)

Vanne 3 voies avec filetage intérieur, PN 16 (él.)

Vanne 3 voies avec filetage extérieur, PN 16

Vanne 3 voies à brides, PN 40 (él.)

Vanne 3 voies à brides, PN 6 (pn.)

Vanne 3 voies à brides, PN 6 (él.)

Vanne 3 voies à brides, PN 6

Vanne 3 voies à brides, PN 40 (pn.)

Vanne 3 voies à brides, PN 25/16 (pn.)

Vanne 3 voies à brides, PN 25/16 (él.)

Vanne 3 voies à brides, PN 16/10 (pn.)

Vanne 3 voies à brides, PN 16/10 (él.)

Vanne 3 voies à brides, PN 16

Vanne 2 voies, PN 16

Vanne 2 voies, PN 16

Vanne 2 voies avec filetage intérieur, PN 16 (pn.)

Vanne 2 voies avec filetage intérieur, PN 16 (él.)

Vanne 2 voies avec filetage extérieur, PN 16

Vanne 2 voies à brides, PN 40 (él.)

Vanne 2 voies à brides, PN 6 (pn.)

Vanne 2 voies à brides, PN 6 (él.)

Vanne 2 voies à brides, PN 6

Vanne 2 voies à brides, PN 40 (pn.)

Vanne 2 voies à brides, PN 25/16 (pn.)

Vanne 2 voies à brides, PN 25/16 (él.)

Vanne 2 voies à brides, PN 16/10 (pn.)

Vanne 2 voies à brides, PN 16/10 (él.)

Vanne 2 voies à brides, PN 16

Vanne 2 voies à brides avec détente de pression, PN 25 (pn.)

Vanne 2 voies à brides avec détente de pression, PN 25 (él.)

Unités de commande et de signalisation locales, modu625...670

Unité modulaire de gestion locale, modu524/525

Unité modulaire de gestion locale BACnet, modu660-AS

Unité modulaire de gestion locale BACnet et serveur web, modu680-AS

Unité de touches pour boîtier d’ambiance, ecoUnit358

Unité de touches pour boîtier d’ambiance EnOcean, ecoUnit106

Unité de touches pour boîtier d'ambiance, ecoUnit306

Unité de commande et de signalisation pour modules E/S, modu600‑LO

Unité d’automatisation de locaux, ecos504/505

Transmetteur pneumatique de température pour montage en gaine, centair

Transmetteur pneumatique de débit volumique

Transmetteur pneumatique de course

Transmetteur pneumatique d'humidité pour montage mural

Transmetteur pneumatique d'humidité pour montage en gaine

Transmetteur man. de pression (petit débit)

Transmetteur de valeur moyenne de temp.

Transmetteur de température extérieure

Transmetteur de température ambiante

Transmetteur de pression différentielle

Transmetteur de pression différentielle

Transmetteur de pression

Transmetteur de gaine, qualité de l’air (COV), température

Transmetteur de gaine, humidité relative et température

Transmetteur de gaine, enthalpie

Transmetteur de débit volumique

Transmetteur de course

Transmetteur de canal, CO2 et température

Transmetteur d’ambiance, qualité de l’air, montage en saillie

Transmetteur d’ambiance, humidité relative et température, montage en saillie

Transmetteur d’ambiance, CO2 , montage en saillie

Transmetteur d'ambiance, qualité de l'air, en saillie

Transmetteur d'ambiance, humidité relative et température

Transmetteur d'ambiance, CO2 , montage en saillie

Transmetteur d'ambiance, CO2 , encastré

Transmett. man. de pression (grand débit)

Thermostat universel

Thermostat pour ventilo-convecteur Modbus

Thermostat d'ambiance électronique pour le chauffage et le chauffage/refroidissement avec écran

Thermostat d'ambiance électronique pour le chauffage et le chauffage/refroidissement

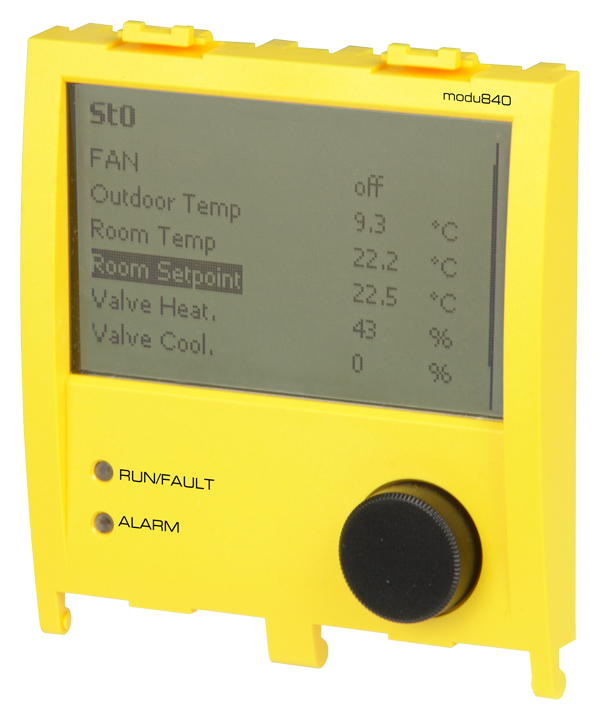

Terminal de commande, modu840

Témoin et contrôleur pour sorbonnes de laboratoires

Système de régulation dynamique du débit avec vanne à boule 6 voies, eValveco

Système de régulation dynamique du débit avec vanne 2 voies et collecte des données énergétiques, eValveco

Système de régulation dynamique du débit avec vanne 2 ou 3 voies et saisie des données énergétiques, eValveco

Station de réduction de pression

Sondes de température d'applique

Sonde de température extérieure

Sonde de température de gaine

Sonde de température ambiante, encastrée

Sonde de température ambiante, en saillie

Sonde de température à câble

Sonde de débit pour gaines de ventilation

Sonde d’ambiance, EnOcean, ecoUnit110

Smart Sensor viaSens

Smart Actuator pour vanne à boule

Smart Actuator pour volets de ventilation

Smart Actuator pour vannes 2 et 3 voies

Servomoteurs pneumatiques

Servomoteurs de vanne pneumatiques

Servomoteur thermique pour petites vannes avec indicateur de position

Servomoteur thermique à commande continue pour petites vannes avec indicateur de course

Servomoteur SUT avec rappel par ressort

Servomoteur SUT avec rappel par ressort

Servomoteur SUT avec positionneur

Servomoteur rotatif rapide avec SAUTER Universal Technology (SUT) pour vanne à boule

Servomoteur rotatif pour vanne à boule

Servomoteur rotatif avec SAUTER Universal Technology (SUT) pour vanne à boule

Servomoteur rotatif avec rappel par ressort, pour vannes de régulation à boule

Servomoteur rotatif avec positionneur et rappel par ressort

Servomoteur rotatif avec positionneur

Servomoteur rotatif

Servomoteur pneumatique

Servomoteur électrique pour petites vannes avec positionneur

Servomoteur électrique pour petites vannes avec positionneur

Servomoteur électrique pour petites vannes

Servomoteur électrique avec positionneur

Servomoteur électrique

Servomoteur de volet rapide avec SAUTER Universal Technology (SUT)

Servomoteur de volet avec SAUTER Universal Technology (SUT)

Servomoteur de volet avec SAUTER Universal Technology (SUT)

Servomoteur de volet avec rappel par ressort

Servomoteur de volet avec rappel par ressort

Servomoteur de volet avec positionneur et rappel par ressort

Servomoteur de volet avec positionneur et rappel par ressort

Servomoteur de volet

Servomoteur de volet

Servomoteur de volet

servomoteur de vanne SUT

Servomoteur de vanne Retrofit

Servomoteur de vanne Retrofit

Servomoteur de vanne pneumatique

Servomoteur de vanne avec SAUTER Universal Technology (SUT)

Servomoteur de vanne avec SAUTER Universal Technology (SUT)

Servomoteur de vanne avec rappel par ressort

Servomoteur de vanne

Servomoteur de vanne

Servomoteur de vanne

Servomoteur de vanne

Serveur web pour réseaux BACnet

moduWeb Vision, moduWeb500

Serveur OPC

SAUTER Vision Center

SAUTER Engineering Tools

SAUTER EMS et EMS Mobile

Routeur, novaNet291

Routeur BACnet et hub SC, B/IP <-> B/SC, modu630-RT

Répartiteur électrique pour signaux de réglage

Répartiteur électrique pour signaux de réglage

Relais pneumatiques enfichables

Relais électropneumatique

Relais de valeur moyenne

Relais de temporisation

Relais d'addition de débit volumique

Régulateurs pneumatiques de température ambiante

Régulateur/transmetteur de pression différentielle, centair

Régulateur univ. flexotron800 V2

Régulateur pneumatique de pression ambiante

Régulateur pneumatique de débit volumique

Régulateur pneumatique de débit volumique

Régulateur pneum. de temp. de gaine

Régulateur PI

Régulateur P

Régulateur P

Régulateur électronique pour des applications simples, flexotron400

Régulateur électronique de puissance

Régulateur decascade P+PI

Régulateur de température ambiante pour ventilo-convecteur, séquence chauffer/refroidir

Régulateur de température ambiante pour ventilo-convecteur, électromécanique

Régulateur de température ambiante pour ventilo-convecteur à affichage numérique

Régulateur de débit volumique pour double gaine

Régulateur de commande de volets

Régulateur de chauffage et de chauffage à distance, equitherm

Régulateur de chauffage et de chauffage à distance, equitherm

Régulateur de chauffage avec interface utilisateur numérique, equitherm

Régulateur d’ambiance, ecos311

Régulateur compact VAV pour laboratoires et applications pharmaceutiques

Régulateur compact VAV

Raccordement pour prises de mesure

Raccord d'étranglement pneumatique

Pressostat pour sollicitations élevées

Pressostat différentiel

Pressostat

Pour inst. et raccordements pneum.

Positionneur pneumatique

Petite vanne à trois voies, PN 16 (él.)

Petite vanne 3 voies, PN 16

Petite vanne 3 voies, PN 16

Montage pour les installations pneum

Module pour alimentation séparée de modules E/S, modu601‑LC

Module E/S, sorties numériques (relais), modu550

Module E/S, sorties analogiques, entrées universelles et numériques, modu572

Module E/S, entrées/sorties numériques (Open Collector), modu571

Module E/S, entrées universelles, modu532

Module E/S, entrées numériques, modu531

Module E/S pour Smart Actuators

Module E/S déporté, ecoLink527

Module E/S déporté, ecoLink522, 523

Module E/S déporté, ecoLink514, 515

Module E/S déporté, ecoLink510...512

Module E/S à 8 UI (DI/CI/AI) et 8 DI/CI, modu631-IO

Module E/S à 8 DI/CI/DO (OC) et 8 DI/CI, modu670‑IO

Module E/S à 6 sorties relais (2 A), modu650-IO

Module E/S à 4 AO, 4 DO (OC) et 4 UI (DI/CI/AI), modu672-IO

Module E/S à 16 entrées DI/CI, modu630-IO

Module de communication Modbus/RTU (RS‑485), modu620‑CM

Module de communication M-Bus, modu630‑CM

Module de communication avec interfaces M-Bus et EIA-232, modu731

Module de communication avec interfaces EIA-232 et EIA-485, modu721

Mobile Building Services (MBS)

Manomètre pour affichage de valeurs de mesure

maître d'application novaNet-BACnet, moduNet300

Limiteur de pression de construction spéciale

Kit de couplage pour modules E/S dans l’armoire de commande, modu602‑LC

Interface radio, EnOcean, ecosCom581

interface Ethernet novaNet, moduNet292

Indicateur/transmetteur de position

Hygrostat pour montage en gaine

Hygrostat intégrable (unité d'emballage : 50 pièces)

Hygrostat d’ambiance

Energy DataLogger pour EMS

Energy Data Logger pour EMS

Energy Data Logger pour EMS

Doigts de gant

Digital Services - Remote Management

Digital Services - Customer Portal

Coupleur IP pour modules E/S avec serveur web, modu612‑LC

Convertisseur e/p et p/e

Contrôleur/limiteur antigel avec sonde capillaire

Contrôleur de pression, pressostat

Contrôleur de point de rosée et transmetteur de mesure

Contrôleur antigel continu avec sonde à tube capillaire

Commutateur manuel pneumatique

CASE Suite

Cadres pour pièces d'insertion avec dimensions d'encastrement 55 × 55 mm

Boîtier d’ambiance, EnOcean, ecoUnit146

Boîtier d’ambiance, ecoUnit355

Boîtier d'ambiance, ecoUnit310...316

Boîtier d'ambiance tactile, ecoUnit365

Alimentation, rail DIN, 230 V / 24 VCC

Alimentation

8 x AO et 8 x DI/CI module E/S, modu671-IO

Transmetteur d'ambiance, humidité relative et température, encastré