Développement de dispositifs d’automatisation de bâtiments sécurisés selon la norme CEI 62443-4-1

L’automatisation des bâtiments repose sur des appareils sécurisés et résilients qui gèrent les systèmes essentiels des bâtiments. Conformément à la norme CEI 62443-4-1, SAUTER intègre la sécurité tout au long du développement, en appliquant la modélisation des menaces, les évaluations des risques et le codage sécurisé. La protection multicouche, de la sécurité physique à la sécurité des données, protège contre les vulnérabilités. Les utilisateurs finaux bénéficient de cyberrisques réduits, d’opérations fiables et d’un support à long terme avec des mises à jour de sécurité en temps opportun.

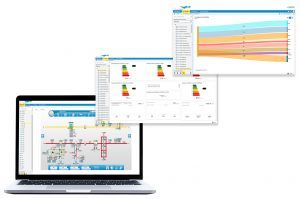

L’automatisation de bâtiments consiste en des solutions automatisées qui régulent et surveillent les systèmes utilisés dans un bâtiment pour fournir différents types de services. Dans notre monde en constante évolution, où les unités d’automatisation de bâtiments font de plus en plus partie intégrante de notre vie quotidienne, assurer la sécurité de ces systèmes est primordial. À mesure que la technologie progresse, les risques potentiels associés aux systèmes interconnectés augmentent également. Chez SAUTER, nous comprenons la responsabilité que nous avons de protéger les données et les appareils de nos utilisateurs contre les risques potentiels de cybersécurité. La cybersécurité n’est pas seulement une priorité, c’est un principe fondamental qui motive chaque action. SAUTER s’engage à gagner et à maintenir la confiance de ses utilisateurs grâce à son engagement inébranlable envers l’excellence en cybersécurité.

Sécurité de bout en bout

Chez SAUTER, nous adoptons la norme CEI 62443-4-1 dans le processus de développement de nos produits, afin de réduire le risque de vulnérabilité de nos appareils et de garantir que les produits sont résistants aux cybermenaces. La culture de la sécurité fait partie intégrante de notre façon de travailler. Nous nous engageons à suivre les politiques de sécurité pour gérer les risques de sécurité et les membres de notre équipe sont formés aux pratiques de développement sécurisé.

Que doit être réalisé pour développer un dispositif sécurisé conformément à la norme CEI 62443-4-1 et comment

Chaque produit doit avoir ses propres atouts, quelque chose que nous voulons protéger, tels que les données traitées dans l’appareil, la configuration, la fonction de régulation de l’appareil ou simplement la propriété intellectuelle. Si un atout donné possède une valeur pour des acteurs malveillants, il est nécessaire de développer un modèle de menace, ce qui peut être compris comme regarder à travers les yeux de l’adversaire et considérer les chemins d’attaque potentiels, tels que le contrôle à distance de l’appareil ou des modifications matérielles indésirables. Chacun d’entre eux est soumis à une évaluation détaillée des risques et, par conséquent, un ensemble d’exigences et de contrôles sont sélectionnés pour assurer la sécurité des atouts.

Une fois le modèle de menace établi, les appareils sont développés avec des principes de conception sécurisés tels que la défense en profondeur, le contrôle d’accès, le chiffrement et bien d’autres encore. Lors de la mise en œuvre, il est nécessaire de suivre des pratiques de codage sécurisé pour s’assurer que le code ne sera pas vulnérable aux menaces courantes, par exemple l’injection SQL ou le dépassement de tampon. Nos produits sont soumis à une vérification et une validation approfondies par le biais de tests de sécurité fonctionnelle, de tests de pénétration et d’analyses de vulnérabilité. Nous surveillons en permanence l’environnement et, en cas de vulnérabilités significatives et exploitables, nous fournissons des mises à jour de sécurité pour y remédier.

En outre, nos produits incluent des consignes de sécurité pour aider les utilisateurs finaux à configurer et à utiliser les appareils en toute sécurité. Les consignes décrivent les meilleures pratiques en matière de maintenance continue de la sécurité, d’exécution des mises à jour de sécurité et de gestion des incidents potentiels. En outre, les contraintes juridiques et les réglementations telles que les directives de l’UE NIS-2 ou CRA exigent le développement et le maintien continus du niveau de sécurité, qui est appliqué par le biais de ces processus.

Défense en profondeur (« defense in depth »)

La défense en profondeur implique plusieurs couches de sécurité et de détection. Ces couches fonctionnent indépendamment, un défaut dans une couche peut être atténué par les capacités d’autres couches.

La couche Organisation se concentre, entre autres, sur l’établissement de politiques, de procédures et de cadres de gouvernance, pour soutenir et appliquer des mesures de sécurité à toutes les couches d’une infrastructure, des systèmes et des opérations..

La couche Sécurité physique se concentre principalement sur la protection des actifs physiques, tels que les systèmes de contrôle, les équipements industriels et les installations contre tout accès non autorisé, toute altération ou tout dommage.

La couche Sécurité périmétrique se concentre sur la protection des limites du réseau du système de contrôle industriel contre les menaces externes. Cette couche agit comme la première ligne de défense contre les accès non autorisés, les attaques malveillantes et autres risques de sécurité.

La couche Réseau se concentre sur la protection de l’infrastructure de communication et des flux de données contre diverses cybermenaces et vulnérabilités.

La couche Points d’extrémité se concentre sur la protection des périphériques individuels, tels que les ordinateurs, les serveurs, les régulateurs industriels et autres terminaux contre diverses cybermenaces et vulnérabilités.

La couche Application se concentre sur la sécurisation des applications logicielles et des services utilisés dans les terminaux. Cette couche vise à protéger contre les vulnérabilités et les menaces qui ciblent les fonctionnalités et le comportement de ces applications.

La couche Données se concentre sur la sauvegarde de l’intégrité, de la confidentialité et de la disponibilité des données au sein des appareils. Cette couche vise à protéger les informations sensibles contre tout accès non autorisé, altération ou divulgation.

Qu’est-ce que cela signifie pour vous ?

- Sécurité renforcée : Nous avons mis en œuvre des fonctionnalités de sécurité robustes pour nos appareils.

- Réduction du risque de cyberattaques : Les utilisateurs finaux bénéficient d’une vulnérabilité réduite aux menaces telles que les rançongiciels, les logiciels malveillants et les accès non autorisés à leurs systèmes de régulation.

- Fiabilité et intégrité : Nos appareils fonctionnent de manière fiable même en cas de cyberattaque, car ils sont équipés de contrôles de sécurité tels que des mécanismes de journalisation, des contrôles d’intégrité et bien d’autres dispositifs.

- Support de sécurité à long terme : nous fournissons un déploiement rapide des correctifs de sécurité et un support pour maintenir des opérations sécurisées.

Vous voulez en savoir plus ?

Découvrez comment l’engagement de SAUTER envers la norme CEI 62443-4-1 peut améliorer la sécurité de votre automatisation de bâtiments. Contactez-nous pour découvrir nos pratiques de sécurité avancées et apprendre comment protéger vos appareils contre les cybermenaces. Ne prenez pas de risques : sécurisez votre infrastructure d’automatisation de bâtiments dès aujourd’hui – contactez-nous pour plus de détails !

Vous devez charger le contenu de reCAPTCHA pour soumettre le formulaire. Veuillez noter que ce faisant, des données seront partagées avec des providers tiers.

Plus d'informations